Die Feinheiten der Audit-DePIN-Sicherheit enthüllt – Ein tiefer Einblick in den Schutz dezentraler N

Die Feinheiten der Audit-DePIN-Sicherheit enthüllt: Ein tiefer Einblick in den Schutz dezentraler Netzwerke

Dezentrale Netzwerke haben unsere Sicht auf Technologie revolutioniert und ein neues Paradigma geschaffen, in dem die Kontrolle über ein Netzwerk von Knoten verteilt ist. Von der Blockchain-Technologie bis hin zu dezentralen Finanzplattformen (DeFi) versprechen diese Netzwerke ein Maß an Autonomie und Sicherheit, das bisher unerreicht war. Doch große Macht bringt große Verantwortung mit sich, und die Sicherheit dezentraler Netzwerke (DePIN) bildet da keine Ausnahme. Dieser erste Teil unserer Serie befasst sich mit den Kernelementen der DePIN-Sicherheitsprüfung.

Das Wesen von DePIN

DePIN steht im Kern für „Decentralized Physical Infrastructure Networks“ (Dezentrale physische Infrastrukturnetzwerke). Diese Netzwerke basieren auf der Idee, dass physische Ressourcen – wie Rechenzentren, Server und andere Infrastruktur – über ein Netzwerk von Knoten verteilt sind, anstatt an einem zentralen Ort konzentriert zu sein. Diese Verteilung zielt darauf ab, eine widerstandsfähigere und sicherere Infrastruktur zu schaffen.

Stellen Sie sich ein Netzwerk vor, in dem Ihr Heimrouter, ein Server in einem fernen Land und ein Satellit im Orbit zusammenarbeiten, um dezentrale Dienste bereitzustellen. Der Vorteil von DePIN liegt in der Nutzung vielfältiger und geografisch verteilter Ressourcen, wodurch das Risiko eines Single Point of Failure minimiert wird.

Die Risiken verstehen

Obwohl DePIN zahlreiche Vorteile bietet, birgt es auch Risiken. Eine der größten Sorgen ist die potenzielle Schwachstelle der physischen Netzwerkkomponenten. Anders als bei herkömmlichen zentralisierten Systemen, bei denen ein einziger Fehler die gesamte Infrastruktur lahmlegen kann, besteht ein DePIN-Netzwerk aus zahlreichen Knoten, von denen jeder eigene Schwachstellen aufweisen kann. Diese Schwachstellen reichen von Hardwareausfällen bis hin zu ausgeklügelten Cyberangriffen, die auf die Ausnutzung von Schwächen in der physischen Infrastruktur abzielen.

Die Prüfung dieser Netzwerke erfordert einen vielschichtigen Ansatz. Er umfasst nicht nur technische Bewertungen, sondern auch ein tiefes Verständnis der physischen Anlagen und der Ökosysteme, in denen sie operieren.

Die Rolle der Revision bei der DePIN-Sicherheit

Ein Audit im Kontext der DePIN-Sicherheit ist eine umfassende Untersuchung der Netzwerkinfrastruktur, -prozesse und -systeme, um potenzielle Schwachstellen zu identifizieren und zu beheben. Dieser Prozess lässt sich in mehrere Schlüsselkomponenten unterteilen:

1. Anlagenzuordnung

Der erste Schritt bei der Überprüfung der DePIN-Sicherheit besteht darin, eine detaillierte Übersicht aller physischen Netzwerkkomponenten zu erstellen. Dies umfasst alles von Servern und Routern bis hin zu Rechenzentren und physischen Speichermedien. Das vollständige Verständnis der Infrastruktur ist entscheidend, um potenzielle Schwachstellen zu identifizieren und eine umfassende Überprüfung zu gewährleisten.

2. Risikobewertung

Sobald die Anlagen erfasst sind, folgt im nächsten Schritt eine gründliche Risikoanalyse. Dabei werden potenzielle Bedrohungen und Schwachstellen jeder einzelnen Anlage identifiziert. Zu den häufigsten Risiken zählen:

Hardwareausfälle: Physische Komponenten können aufgrund von Verschleiß, Herstellungsfehlern oder Umwelteinflüssen ausfallen. Cyberangriffe: Angreifer können versuchen, physische Systeme zu kompromittieren, um entweder die Kontrolle über das Netzwerk zu erlangen oder sensible Daten zu stehlen. Umweltgefahren: Naturkatastrophen, Stromausfälle und andere Umweltfaktoren können die Verfügbarkeit und Integrität physischer Anlagen beeinträchtigen.

3. Sicherheitsprotokolle

Nachdem die Assets und die damit verbundenen Risiken klar identifiziert wurden, besteht der nächste Schritt in der Implementierung robuster Sicherheitsprotokolle. Diese Protokolle sollten sowohl die physischen als auch die digitalen Aspekte des Netzwerks abdecken. Zu den wichtigsten Maßnahmen gehören:

Physische Sicherheit: Sicherstellen, dass physische Anlagen vor unbefugtem Zugriff geschützt sind. Dies umfasst Maßnahmen wie Überwachungskameras, Zutrittskontrollen und sichere Lagereinrichtungen. Datenverschlüsselung: Schutz von Daten während der Übertragung und im Ruhezustand durch starke Verschlüsselungsprotokolle. Zutrittskontrollen: Implementierung strenger Zutrittskontrollen, um sicherzustellen, dass nur autorisiertes Personal auf kritische Anlagen und Daten zugreifen kann. Überwachung und Reaktion auf Sicherheitsvorfälle: Kontinuierliche Überwachung des Netzwerks auf Anzeichen einer Kompromittierung und Vorhandensein eines klar definierten Notfallplans.

Der menschliche Faktor

Technologie spielt zwar eine wichtige Rolle für die DePIN-Sicherheit, der menschliche Faktor darf jedoch nicht außer Acht gelassen werden. Schulungs- und Sensibilisierungsprogramme für das Netzwerkpersonal sind daher unerlässlich. Die Mitarbeiter sollten über die potenziellen Risiken aufgeklärt und in bewährten Verfahren zur Sicherung physischer und digitaler Ressourcen geschult werden.

Abschluss

Die Prüfung der DePIN-Sicherheit ist eine komplexe und vielschichtige Disziplin, die ein tiefes Verständnis sowohl der technologischen als auch der physischen Aspekte dezentraler Netzwerke erfordert. Durch die Erfassung von Assets, die Bewertung von Risiken und die Implementierung robuster Sicherheitsprotokolle können wir eine sicherere und widerstandsfähigere Infrastruktur schaffen. Im nächsten Teil dieser Reihe werden wir uns eingehender mit spezifischen Fallstudien und fortgeschrittenen Strategien zur Verbesserung der DePIN-Sicherheit befassen.

Bleiben Sie dran, während wir unsere Erkundung dieses faszinierenden und wichtigen Themas fortsetzen.

Navigation durch fortgeschrittene Strategien zur Prüfung der DePIN-Sicherheit: Gewährleistung eines robusten Schutzes für dezentrale Netzwerke

Aufbauend auf den Grundlagen des ersten Teils befassen wir uns nun eingehender mit fortgeschrittenen Strategien für die Sicherheitsprüfung von DePIN-Netzwerken. Dieser zweite Teil untersucht innovative Ansätze und Fallstudien, die die besten Praktiken zum Schutz dezentraler physischer Infrastrukturnetzwerke (DePIN) aufzeigen. Von Spitzentechnologien bis hin zu praktischen Beispielen decken wir die effektivsten Methoden zur Gewährleistung der Sicherheit und Integrität von DePIN auf.

Erweiterte Sicherheitsmaßnahmen

Um DePIN wirklich zu schützen, müssen wir über grundlegende Protokolle hinausgehen und fortschrittliche Sicherheitsmaßnahmen erforschen. Diese Maßnahmen nutzen modernste Technologien und innovative Verfahren, um eine robustere und widerstandsfähigere Infrastruktur zu schaffen.

1. Blockchain-basierte Sicherheitslösungen

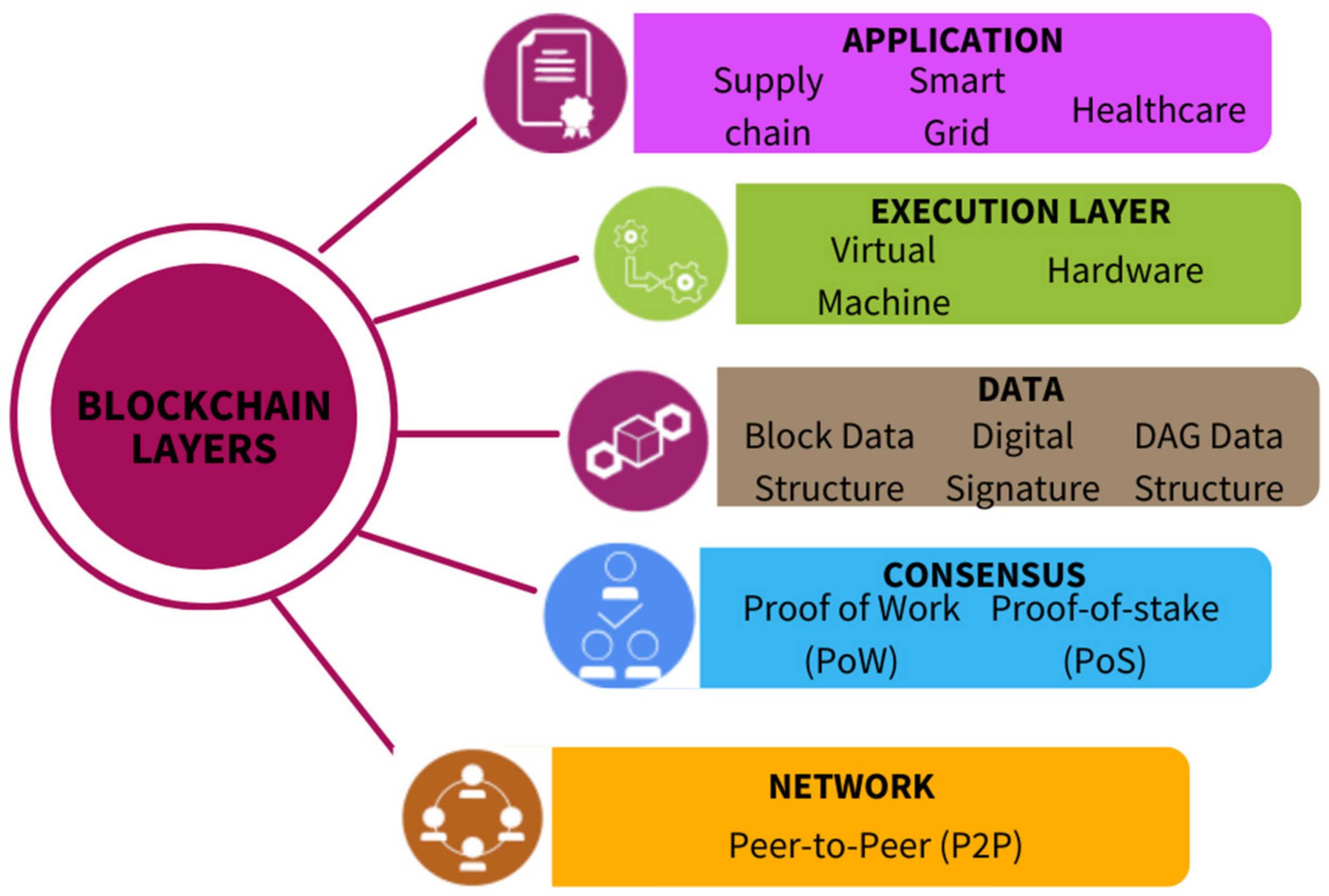

Die Blockchain-Technologie bietet einzigartige Vorteile für die DePIN-Sicherheit. Durch die Nutzung der Blockchain können wir unveränderliche und transparente Aufzeichnungen aller Transaktionen und Aktivitäten innerhalb des Netzwerks erstellen. Dies kann Folgendes ermöglichen:

Audit-Trails: Die Führung eines manipulationssicheren Audit-Trails aller Aktivitäten erleichtert das Erkennen und Reagieren auf Anomalien. Smart Contracts: Der Einsatz von Smart Contracts zur Automatisierung und Durchsetzung von Sicherheitsprotokollen. Smart Contracts können Sicherheitsmaßnahmen automatisch als Reaktion auf bestimmte Ereignisse oder Bedingungen auslösen. Dezentrales Identitätsmanagement: Die Implementierung dezentraler Identitätsmanagementsysteme gewährleistet, dass nur autorisierte Personen und Geräte auf das Netzwerk zugreifen können.

2. Künstliche Intelligenz und Maschinelles Lernen

Künstliche Intelligenz (KI) und Maschinelles Lernen (ML) revolutionieren unseren Umgang mit Sicherheit. Diese Technologien können eingesetzt werden, um:

Prädiktive Analytik: Analyse von Datenmustern zur Vorhersage potenzieller Sicherheitsbedrohungen, bevor diese auftreten. Anomalieerkennung: Einsatz von Algorithmen des maschinellen Lernens zur Identifizierung ungewöhnlicher Verhaltensmuster, die auf einen Sicherheitsverstoß hindeuten können. Automatisierte Reaktion: Implementierung KI-gestützter Systeme, die automatisch auf erkannte Bedrohungen reagieren und so die Zeit für die Eindämmung und Neutralisierung von Sicherheitsvorfällen minimieren.

3. Verbesserungen der physischen Sicherheit

Digitale Sicherheit ist zwar unerlässlich, doch physische Sicherheit bleibt ein entscheidender Bestandteil des DePIN-Schutzes. Zu den fortschrittlichen physischen Sicherheitsmaßnahmen gehören:

Biometrische Zugangskontrolle: Einsatz biometrischer Technologien wie Fingerabdruckscanner und Gesichtserkennung, um sicherzustellen, dass nur autorisiertes Personal Zugang zu physischen Anlagen erhält. Echtzeitüberwachung: Implementierung von Echtzeit-Überwachungssystemen zur sofortigen Erkennung und Reaktion auf Sicherheitsvorfälle. Umweltschutz: Schutz physischer Anlagen vor Umwelteinflüssen durch Maßnahmen wie Klimaanlagen, Notstromversorgung und sichere Lagerräume.

Fallstudien

Um die praktische Anwendung dieser fortgeschrittenen Strategien zu veranschaulichen, wollen wir einige Fallstudien aus der Praxis untersuchen.

Fallstudie 1: Blockchain für transparente Prüfprotokolle

Ein führendes Blockchain-Unternehmen implementierte ein Blockchain-basiertes System zur Verbesserung der Sicherheit seiner DePIN. Durch den Einsatz der Blockchain-Technologie schufen sie einen transparenten und unveränderlichen Prüfpfad aller Netzwerkaktivitäten. Dieses System ermöglichte ihnen Folgendes:

Anomalien erkennen: Ungewöhnliche Aktivitäten im Netzwerk schnell identifizieren und untersuchen. Verantwortlichkeit verbessern: Sicherstellen, dass alle Aktionen und Transaktionen bestimmten Personen zugeordnet werden können, um die Verantwortlichkeit zu erhöhen und das Risiko von Insiderbedrohungen zu reduzieren. Sicherheitsprotokolle automatisieren: Smart Contracts zur Automatisierung von Sicherheitsmaßnahmen nutzen, um die konsistente und automatische Durchsetzung von Protokollen zu gewährleisten.

Fallstudie 2: KI-gestützte Sicherheit für physische Vermögenswerte

Ein führender Rechenzentrumsbetreiber setzte KI- und ML-Technologien ein, um die physische Sicherheit seines DePIN-Systems zu verbessern. Durch die Integration KI-gestützter Systeme konnte er Folgendes erreichen:

Wartungsbedarf vorhersagen: Nutzen Sie prädiktive Analysen, um potenzielle Hardwareausfälle vorherzusehen und zu beheben, bevor sie das Netzwerk beeinträchtigen. Eindringversuche erkennen: Setzen Sie KI-gestützte Überwachungssysteme ein, die physische Eindringversuche in Echtzeit erkennen und darauf reagieren können. Reaktion auf Sicherheitsvorfälle automatisieren: Implementieren Sie automatisierte Reaktionssysteme, die Sicherheitsvorfälle schnell eindämmen und neutralisieren, Ausfallzeiten minimieren und den kontinuierlichen Netzwerkbetrieb gewährleisten.

Die Zukunft der DePIN-Sicherheit

Mit Blick auf die Zukunft wird sich der Bereich der Audit-DePIN-Sicherheit weiterentwickeln. Neue Technologien wie Quantencomputing, 5G und fortschrittliche KI werden neue Möglichkeiten und Herausforderungen für die Absicherung dezentraler Netzwerke eröffnen.

Quantencomputing

Quantencomputing birgt das Potenzial, die Cybersicherheit grundlegend zu verändern, indem es die nötige Rechenleistung bereitstellt, um bestehende Verschlüsselungsmethoden zu knacken und neue, sicherere Verschlüsselungsstandards zu entwickeln. Obwohl es sich noch in der Entwicklungsphase befindet, könnte Quantencomputing in Zukunft eine bedeutende Rolle für die Sicherheit von DePINs spielen.

5G-Technologie

Die Einführung der 5G-Technologie wird eine schnellere und zuverlässigere Verbindung ermöglichen, was die betriebliche Effizienz und Sicherheit von DePIN verbessern kann. Dank ihrer hohen Geschwindigkeit und geringen Latenz ermöglicht 5G die Echtzeitüberwachung und -reaktion auf Sicherheitsbedrohungen.

Fortgeschrittene KI

Im dynamischen Umfeld der technologischen Entwicklung haben nur wenige Innovationen so viel Faszination und Begeisterung ausgelöst wie KI-gestützte Absichtsagenten. Diese digitalen Wächter, eingebettet in das komplexe Netz der künstlichen Intelligenz, sind nicht nur Werkzeuge, sondern Katalysatoren für einen grundlegenden Wandel in unserer Interaktion mit Technologie. Am Rande einer neuen Ära, in der Maschinen lernen, unsere Bedürfnisse mit verblüffender Präzision zu verstehen und vorherzusehen, gewinnt das Konzept der KI-gestützten Absichtsagenten rasant an Bedeutung und Tragweite.

KI-gestützte Intent-Agenten sind im Kern hochentwickelte Algorithmen, die entwickelt wurden, um Nutzerabsichten anhand einer Reihe von Interaktionen zu verstehen und vorherzusagen. Diese Agenten nutzen fortschrittliche Verfahren des maschinellen Lernens, die Verarbeitung natürlicher Sprache und Kontextverständnis, um personalisierte und effiziente Antworten zu liefern. Ihre Entwicklung markiert einen bedeutenden Fortschritt von den traditionellen, regelbasierten Systemen der Vergangenheit hin zu einem intuitiveren und menschenähnlicheren Interaktionsmodell.

Die Entwicklung von KI-gestützten Intent-Agenten begann bescheiden und führte von einfachen Chatbots zu komplexen, kontextsensitiven Systemen. Frühe Versionen waren durch starre Skripte und vordefinierte Antworten eingeschränkt und hatten oft Schwierigkeiten, die Nuancen der menschlichen Sprache und des Kontextes zu erfassen. Dank der Fortschritte in der KI-Technologie sind diese Agenten jedoch mittlerweile in der Lage, komplexe Anfragen zu verstehen, aus Interaktionen zu lernen und sich im Laufe der Zeit an neue Informationen anzupassen.

Einer der bemerkenswertesten Aspekte von KI-gestützten Intent-Agenten ist ihre Lern- und Entwicklungsfähigkeit. Im Gegensatz zu statischen Systemen verbessern sich diese Agenten kontinuierlich durch die Verarbeitung neuer Daten und Interaktionen. Diese Anpassungsfähigkeit ermöglicht es ihnen, ihr Verständnis der Nutzerpräferenzen und -verhaltensweisen zu verfeinern und so immer präzisere und personalisierte Antworten zu liefern. Beispielsweise könnte ein virtueller Assistent zunächst grundlegende Informationen bereitstellen und nach und nach lernen, die Bedürfnisse der Nutzer anhand vorheriger Interaktionen vorherzusehen, etwa durch das Planen von Erinnerungen oder das Vorschlagen von Aktivitäten basierend auf früheren Präferenzen.

Die Auswirkungen von KI-gestützten Agenten erstrecken sich über verschiedene Sektoren und revolutionieren Branchen vom Gesundheitswesen bis zum Kundenservice. Im Gesundheitswesen unterstützen KI-gestützte Agenten die Patientenversorgung, indem sie medizinische Informationen bereitstellen, Termine vereinbaren und sogar vorläufige Diagnosen auf Basis der Symptome der Nutzer erstellen. Dies verbessert nicht nur die Patientenerfahrung, sondern entlastet auch das medizinische Fachpersonal, sodass es sich komplexeren Aufgaben widmen kann. Im Kundenservice optimieren diese Agenten Supportprozesse, indem sie Routineanfragen bearbeiten und so menschliche Mitarbeiter für anspruchsvollere Anliegen freistellen. Dies steigert die Effizienz und Kundenzufriedenheit.

Darüber hinaus spielen KI-gestützte Interaktionsagenten eine entscheidende Rolle bei der Verbesserung von Barrierefreiheit und Inklusion. Für Menschen mit Behinderungen bieten diese Agenten ein inklusiveres Interaktionsmodell und unterstützen sie bei der Navigation in digitalen Umgebungen und beim Zugang zu Informationen. Diese Technologie baut Barrieren ab und macht Technologie für ein breiteres Publikum zugänglicher, wodurch ein inklusiveres digitales Umfeld gefördert wird.

Mit Blick auf die Zukunft sind die Potenziale von KI-Intent-Agenten grenzenlos. Dank der ständigen Fortschritte im Bereich der KI werden diese Systeme noch ausgefeilter und können ein breiteres Spektrum menschlicher Emotionen und Situationen verstehen und darauf reagieren. Stellen Sie sich eine Welt vor, in der Ihr virtueller Assistent nicht nur Ihren Zeitplan und Ihre Vorlieben kennt, sondern auch intuitiv Ihren emotionalen Zustand erkennt und passende Antworten gibt oder sogar Aktivitäten vorschlägt, die Ihr Wohlbefinden steigern können.

In dieser Zukunft könnten KI-gesteuerte Agenten als persönliche Begleiter dienen und in verschiedenen Lebensbereichen Unterstützung bieten – von der Bewältigung alltäglicher Aufgaben bis hin zu Gesellschaft und emotionaler Unterstützung. Diese Entwicklung unterstreicht nicht nur das Potenzial der KI, sondern wirft auch interessante Fragen zur Natur der Mensch-Maschine-Interaktion und den damit verbundenen ethischen Überlegungen auf.

Angesichts der rasanten Verbreitung von KI-gestützten Agenten ist es unerlässlich, dieses neue Terrain mit Bedacht zu erkunden. Die Vorteile sind zwar immens, doch müssen die damit verbundenen Herausforderungen und ethischen Fragen unbedingt berücksichtigt werden. Datenschutz, Transparenz bei der Datennutzung und ein ausgewogenes Verhältnis zwischen Mensch-Maschine-Interaktion sind zentrale Aspekte, die sorgfältige Beachtung erfordern.

Zusammenfassend lässt sich sagen, dass der Aufstieg von KI-gestützten Interaktionsagenten einen bedeutenden Fortschritt im Bereich der intelligenten Interaktion darstellt. Diese Agenten verändern nicht nur unsere Interaktion mit Technologie, sondern ebnen auch den Weg für eine vernetztere, effizientere und inklusivere Zukunft. Angesichts dieser technologischen Revolution ist klar, dass KI-gestützte Interaktionsagenten nicht nur ein Trend, sondern eine transformative Kraft sind, die sich stetig weiterentwickeln und die Grenzen der Mensch-Maschine-Interaktion neu definieren wird.

Je tiefer wir in die Welt der KI-gesteuerten Agenten vordringen, desto deutlicher wird, dass ihre Zukunft nicht nur vielversprechend, sondern grundlegend verändernd ist. Die ständigen Fortschritte in der KI-Technologie versprechen, neue Dimensionen an Fähigkeiten und Anwendungen zu erschließen und die Grenzen zwischen Mensch-Maschine-Interaktion weiter zu verwischen. Dieser zweite Teil unserer Betrachtung befasst sich mit den potenziellen Fortschritten, gesellschaftlichen Veränderungen und ethischen Überlegungen, die die nächste Generation intelligenter Interaktionen prägen werden.

Eine der spannendsten Entwicklungen im Bereich KI-basierter Intent-Agenten ist die Integration fortschrittlicherer Machine-Learning-Verfahren und neuronaler Netze. Mit dem Einsatz komplexerer Modelle wie Deep Learning und Reinforcement Learning werden diese Agenten in der Lage sein, Nutzerabsichten noch genauer zu verstehen und vorherzusagen. Diese Weiterentwicklung ermöglicht es ihnen, komplexere Aufgaben zu bewältigen – von der Verwaltung detaillierter Zeitpläne und der Bereitstellung differenzierter Empfehlungen bis hin zu personalisierten Inhaltsempfehlungen basierend auf einem tiefen Verständnis der Nutzerpräferenzen.

Ein weiterer wichtiger Entwicklungsbereich liegt im Bereich der emotionalen Intelligenz. Aktuelle KI-gestützte Systeme machen Fortschritte beim Erkennen und Reagieren auf grundlegende Emotionen, doch zukünftige Entwicklungen werden die Grenzen noch weiter verschieben. Stellen Sie sich ein System vor, das nicht nur Ihren Terminkalender kennt, sondern auch erkennt, wann Sie gestresst sind, und Ihnen beruhigende Vorschläge macht oder Sie mit Angeboten zur Förderung Ihres psychischen Wohlbefindens verbindet. Dieses Maß an emotionaler Intelligenz wird nicht nur die Zufriedenheit der Nutzer steigern, sondern auch neue Möglichkeiten in Bereichen wie der Unterstützung psychischer Erkrankungen eröffnen, wo KI eine entscheidende Rolle bei der Bereitstellung zeitnaher und einfühlsamer Hilfe spielen könnte.

Die gesellschaftlichen Auswirkungen von KI-gestützten Lernagenten werden tiefgreifend sein und verschiedene Sektoren und Aspekte des täglichen Lebens grundlegend verändern. Im Bildungsbereich könnten diese Agenten als personalisierte Tutoren fungieren und maßgeschneiderte Lernerfahrungen anbieten, die sich an die individuellen Bedürfnisse und das Lerntempo der Schüler anpassen. Dies könnte die Bildung demokratisieren und hochwertige Lernressourcen einem breiteren Publikum unabhängig von geografischen oder wirtschaftlichen Barrieren zugänglich machen.

Im Unterhaltungsbereich könnten KI-gestützte Intent-Agenten die Inhaltsfindung und Personalisierung revolutionieren. Durch ein tiefes Verständnis der Nutzerpräferenzen und -verhaltensweisen könnten diese Agenten Inhalte kuratieren, die nicht nur dem individuellen Geschmack entsprechen, sondern den Nutzern auch neue und vielfältige Erlebnisse bieten. Dies könnte zu einer bereichernderen und abwechslungsreicheren Unterhaltungslandschaft führen, in der Inhalte nicht nur passiv konsumiert, sondern dynamisch und interaktiv genutzt werden.

Mit Blick auf die Zukunft ist es jedoch unerlässlich, die ethischen Rahmenbedingungen sorgfältig zu analysieren. Das Potenzial von KI-gestützten Systemen, sich tief in unser Leben zu integrieren, wirft wichtige Fragen zu Datenschutz, Datensicherheit und der Natur der Mensch-Maschine-Beziehung auf. Um Vertrauen und Akzeptanz zu schaffen, ist es entscheidend, dass diese Systeme transparent agieren, die Privatsphäre der Nutzer respektieren und ethische Richtlinien einhalten.

Da KI-gestützte Entscheidungshilfen zunehmend in unseren Alltag integriert werden, ist ein kontinuierlicher Dialog über ihre Rolle und ihre Auswirkungen notwendig. Dies umfasst Diskussionen über die Gefahr einer übermäßigen Abhängigkeit von diesen Systemen, die Bedeutung menschlicher Kontrolle und den Bedarf an Schutzmaßnahmen gegen Voreingenommenheit und Diskriminierung in KI-Entscheidungsprozessen.

Zusammenfassend lässt sich sagen, dass die Zukunft KI-gestützter Agenten ein faszinierendes und dynamisches Feld mit immensem Potenzial und bedeutenden Herausforderungen darstellt. Mit ihrer ständigen Weiterentwicklung bergen diese Agenten das Versprechen, unser Leben in unzähligen Bereichen zu bereichern – von verbesserter Zugänglichkeit und Bildung bis hin zur Revolutionierung von Unterhaltung und Gesundheitswesen. Um dieses Potenzial auszuschöpfen, bedarf es jedoch eines sorgfältigen und durchdachten Ansatzes, der ethische Aspekte, den Datenschutz der Nutzer und eine ausgewogene Mensch-Maschine-Interaktion in den Vordergrund stellt. Wir stehen am Beginn dieser technologischen Revolution, und es ist klar, dass der vor uns liegende Weg ebenso spannend wie komplex sein wird. Es liegt an uns allen, ihn verantwortungsvoll und überlegt zu gestalten.

Die Zukunft der dezentralen Wissenschaft – Erkundung des Potenzials des DeSci-Forschungstokens

Die verborgenen Schätze entdecken – Wie man unterbewertete Token des Bitcoin-Ökosystems (BRC-20) ide