Die Zukunft des Verbindungsnachweises in dezentralen Mobilfunknetzen

Im sich ständig weiterentwickelnden Bereich der Mobiltechnologie fasziniert das Konzept dezentraler Mobilfunknetze Technologen, Unternehmer und Visionäre gleichermaßen. Eine der wichtigsten Innovationen, die diesen Wandel vorantreiben, ist der Verbindungsnachweis (Proof of Connectivity, PoC). Mit dem Fortschreiten des 21. Jahrhunderts etabliert sich PoC als zentraler Mechanismus, der eine sichere, effiziente und transparente Kommunikation in dezentralen Netzwerken gewährleistet.

Nachweis der Konnektivität verstehen

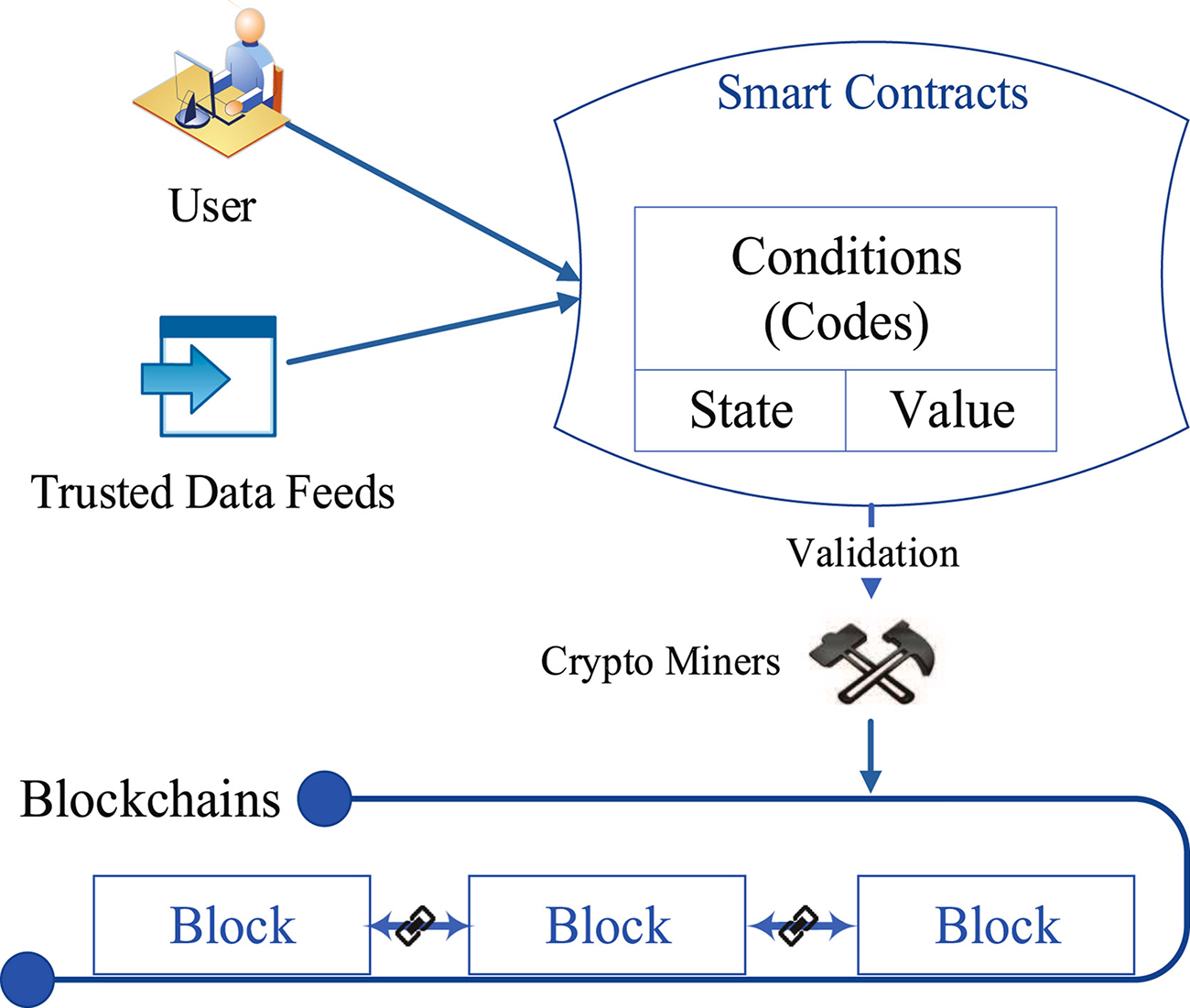

Der Verbindungsnachweis (Proof of Connectivity, PoC) stellt einen revolutionären Ansatz zur Schaffung von Vertrauen in dezentralen Mobilfunknetzen dar. Im Gegensatz zu traditionellen zentralisierten Systemen, in denen eine einzelne Instanz die Netzwerkinfrastruktur kontrolliert, ermöglicht PoC den Knoten innerhalb eines Netzwerks, die Konnektivität und Integrität der anderen Knoten zu überprüfen. Dieses dezentrale Vertrauensmodell nutzt die Blockchain-Technologie, um ein sicheres, transparentes und manipulationssicheres Register der Netzwerkinteraktionen zu erstellen.

Im Wesentlichen ermöglicht PoC den Knoten, ihre aktive Teilnahme und Vernetzung innerhalb des Netzwerks nachzuweisen, ohne auf eine zentrale Instanz angewiesen zu sein. Dies geschieht durch eine Reihe kryptografischer Beweise und Konsensmechanismen, die den Status des Netzwerks und die Authentizität seiner Teilnehmer bestätigen. Dadurch fördert PoC ein robustes und selbstregulierendes Netzwerk, das sich ohne zentralen Ausfallpunkt an Veränderungen und Bedrohungen anpassen kann.

Das Potenzial von PoC in Mobilfunknetzen

Das Potenzial von Verbindungsnachweisen in dezentralen Mobilfunknetzen ist immens. Hier einige der wichtigsten Vorteile und Anwendungsbereiche:

Verbesserte Sicherheit und Privatsphäre: PoC erhöht die Sicherheit und Privatsphäre mobiler Kommunikation grundlegend. Durch den Wegfall einer zentralen Instanz verringert PoC das Risiko von Datenlecks und Überwachung. Jeder Knoten im Netzwerk fungiert als dezentraler Datenwächter und gewährleistet so die Vertraulichkeit und Sicherheit der Nutzerdaten.

Interoperabilität: Eine der größten Herausforderungen aktueller Mobilfunknetze ist die Interoperabilität zwischen verschiedenen Dienstanbietern und Endgeräten. PoC ermöglicht eine nahtlose Kommunikation über diverse Netze hinweg und erlaubt Nutzern, sich unabhängig von der zugrunde liegenden Infrastruktur zu verbinden und zu interagieren. Diese Interoperabilität ist entscheidend für die Zukunft der globalen Mobilfunkvernetzung.

Geringere Kosten: Traditionelle Mobilfunknetze sind oft durch hohe Betriebskosten belastet, die durch zentralisierte Infrastruktur und Wartung verursacht werden. PoC kann diese Kosten durch die Nutzung dezentraler Netzwerke deutlich senken. Da kein zentraler Server verwaltet werden muss, wird der Betriebsaufwand minimiert, was zu günstigeren Mobilfunkdiensten führt.

Ausfallsicherheit und Redundanz: In einem dezentralen Netzwerk beeinträchtigt der Ausfall eines einzelnen Knotens nicht das gesamte System. Proof-of-Concept (PoC) gewährleistet, dass das Netzwerk auch dann funktionsfähig und ausfallsicher bleibt, wenn einzelne Knoten offline sind. Diese Redundanz ist unerlässlich, um die Konnektivität in Gebieten mit unzuverlässiger Infrastruktur aufrechtzuerhalten.

Herausforderungen und Überlegungen

Obwohl das Potenzial von Proof of Connectivity enorm ist, müssen mehrere Herausforderungen bewältigt werden, um sein volles Potenzial in dezentralen Mobilfunknetzen auszuschöpfen:

Skalierbarkeit: Mit zunehmender Anzahl der Knoten wird es immer schwieriger, die Effizienz und Geschwindigkeit des Netzwerks aufrechtzuerhalten. Die PoC-Mechanismen müssen skalierbar sein, um die wachsende Anzahl von Teilnehmern bewältigen zu können, ohne die Leistungsfähigkeit zu beeinträchtigen.

Komplexität: Die Implementierung eines Proof of Concept (PoC) beinhaltet komplexe kryptografische und Konsensalgorithmen. Um eine breite Akzeptanz zu gewährleisten, ist es entscheidend, dass diese Mechanismen benutzerfreundlich und für ein breites Publikum zugänglich sind.

Regulatorische Konformität: Wie bei jeder neuen Technologie müssen sich die regulatorischen Rahmenbedingungen weiterentwickeln, um dezentrale Netzwerke zu integrieren. Die Einhaltung geltender Gesetze zu gewährleisten und gleichzeitig Innovationen zu fördern, wird eine große Herausforderung darstellen.

Interoperabilität mit bestehenden Systemen: Die Integration des Proof of Concept (PoC) in die bestehende Mobilfunkinfrastruktur erfordert sorgfältige Planung und Durchführung. Die Gewährleistung von Kompatibilität und reibungslosen Übergängen ist für die nahtlose Einführung dieser Technologie unerlässlich.

Visionäre Trends und zukünftige Richtungen

Mit Blick auf die Zukunft zeichnen sich mehrere Trends und Innovationen ab, die die Zukunft des Verbindungsnachweises in dezentralen Mobilfunknetzen prägen werden:

Fortschrittliche Blockchain-Technologien: Die Weiterentwicklung der Blockchain-Technologie wird eine entscheidende Rolle bei der Verbesserung von PoC-Mechanismen spielen. Fortschritte in der Blockchain, wie Sharding, Sidechains und Konsensalgorithmen wie Proof of Stake, werden Skalierbarkeit und Effizienz verbessern.

Integration mit dem IoT: Das Internet der Dinge (IoT) wird die mobile Konnektivität revolutionieren. Die Integration von PoC in IoT-Netzwerke ermöglicht eine sichere und nahtlose Kommunikation zwischen Geräten und ebnet so den Weg für intelligente Städte, autonome Fahrzeuge und vieles mehr.

Verbesserte Sicherheitsprotokolle: Laufende Forschungen zu kryptografischen Protokollen werden die Sicherheit von Proof-of-Concept-Projekten (PoC) stärken. Innovationen bei quantenresistenten Algorithmen und Zero-Knowledge-Beweisen werden die Integrität dezentraler Netzwerke weiter festigen.

Nutzerzentriertes Design: Zukünftige Entwicklungen werden sich darauf konzentrieren, PoC-Mechanismen benutzerfreundlicher zu gestalten. Intuitive Oberflächen und vereinfachte Onboarding-Prozesse werden eine breitere Akzeptanz bei verschiedenen Nutzergruppen fördern.

In unserer weiteren Erkundung der Zukunft von Proof of Connectivity (PoC) in dezentralen Mobilfunknetzen gehen wir tiefer auf das transformative Potenzial und die aufregende Zukunft ein, die vor uns liegt.

PoC im Kontext globaler Vernetzung

Die globale Landschaft der mobilen Vernetzung befindet sich im Umbruch. Dezentrale Netzwerke stehen kurz davor, unsere Kommunikation und den Informationsaustausch grundlegend zu verändern. PoC spielt dabei eine Vorreiterrolle und bietet ein robustes Framework für sichere, effiziente und transparente Kommunikation in einer dezentralen Welt.

Überbrückung der digitalen Kluft

Einer der überzeugendsten Aspekte von Proof-of-Concept (PoC) ist sein Potenzial, die digitale Kluft zu überbrücken. In vielen Teilen der Welt ist die herkömmliche Mobilfunkinfrastruktur entweder nicht verfügbar oder unzuverlässig. PoC kann die Konnektivität demokratisieren, indem es eine dezentrale Alternative bietet, die nicht auf zentralisierter Infrastruktur basiert. Dies kann Gemeinschaften in abgelegenen oder unterversorgten Gebieten stärken und ihnen Zugang zu globalen Kommunikationsdiensten ermöglichen.

Stärkung dezentraler Anwendungen (dApps)

Dezentrale Anwendungen (dApps) sind ein Eckpfeiler des Blockchain-Ökosystems, und PoC spielt eine entscheidende Rolle bei ihrer Entwicklung und Akzeptanz. Durch die Gewährleistung sicherer und zuverlässiger Verbindungen ermöglicht PoC die Entwicklung innovativer dApps, die dezentrale Netzwerke nutzen. Von dezentralen Finanzplattformen (DeFi) über soziale Netzwerke bis hin zu weiteren Bereichen unterstützt PoC die notwendige Infrastruktur für den Erfolg dieser Anwendungen.

Verbesserung der Netzwerkeffizienz

Effizienz ist ein zentraler Innovationstreiber in Mobilfunknetzen. PoC (Proof of Concept) steigert die Netzwerkeffizienz durch die Verteilung der Last auf mehrere Knoten, wodurch Latenzzeiten reduziert und Datenübertragungsgeschwindigkeiten verbessert werden. Dieser verteilte Ansatz gewährleistet, dass das Netzwerk erhöhtes Datenaufkommen ohne Engpässe bewältigen kann und somit ein reaktionsschnelleres und zuverlässigeres Nutzererlebnis ermöglicht.

Bahnbrechende Forschung und Entwicklung

Der Weg zu einem vollständig realisierten Konnektivitätsnachweis in dezentralen Mobilfunknetzen ist geprägt von kontinuierlicher Forschung und Entwicklung. Hier sind einige der wegweisenden Bemühungen, die diese Zukunft gestalten:

Konsensmechanismen: Die Entwicklung effizienterer und sichererer Konsensmechanismen steht im Mittelpunkt der Forschung. Innovationen wie Proof of Stake, Delegated Proof of Stake und Practical Byzantine Fault Tolerance (PBFT) werden untersucht, um die Effizienz und Skalierbarkeit von PoC zu verbessern.

Interoperabilitätsprotokolle: Die Entwicklung von Protokollen, die eine nahtlose Kommunikation zwischen verschiedenen dezentralen Netzwerken ermöglichen, ist von entscheidender Bedeutung. Die Forschung an Interoperabilitätslösungen, wie etwa kettenübergreifender Kommunikation und dezentralen Orakeln, zielt darauf ab, PoC-Netzwerke besser zu vernetzen und ihren Nutzen zu erhöhen.

Energieeffizienz: Nachhaltigkeit gewinnt in der Technologiebranche zunehmend an Bedeutung. Um den ökologischen Fußabdruck dezentraler Netzwerke zu reduzieren, wird an energieeffizienten PoC-Mechanismen geforscht. Innovationen bei energieeffizienten Blockchain- und Netzwerkprotokollen werden entwickelt, um PoC umweltfreundlicher zu gestalten.

Nutzerschulung und Akzeptanz: Um eine breite Akzeptanz zu gewährleisten, sind umfassende Schulungs- und Sensibilisierungskampagnen für die Nutzer erforderlich. Forschung zu nutzerzentriertem Design und Schulungsmaterialien zielt darauf ab, PoC einem breiteren Publikum zugänglicher und verständlicher zu machen.

Anwendungsbeispiele und Fallstudien aus der Praxis

Um das Potenzial von Proof of Connectivity zu veranschaulichen, wollen wir einige reale Anwendungen und Fallstudien untersuchen:

Fallstudie: Dezentrale soziale Netzwerke

Eine der vielversprechendsten Anwendungen von Proof-of-Concept (PoC) liegt in dezentralen sozialen Netzwerken. Plattformen wie Minds, Minds und GNU Social nutzen PoC, um sichere und datenschutzorientierte soziale Netzwerke zu schaffen. Durch den Einsatz von PoC gewährleisten diese Plattformen, dass Nutzerdaten privat bleiben und das Netzwerk resistent gegen Zensur und Überwachung ist.

Fallstudie: Dezentrale Finanzen (DeFi)

Dezentrale Finanzplattformen (DeFi) wie Aave, Compound und Uniswap nutzen Proof-of-Concept (PoC), um sichere und transparente Finanztransaktionen zu ermöglichen. Indem PoC die Konnektivität und Integrität der Netzwerkteilnehmer gewährleistet, können DeFi-Plattformen Dienstleistungen wie Kreditvergabe, -aufnahme und -handel ohne traditionelle Finanzintermediäre anbieten.

Fallstudie: Internet der Dinge (IoT)

Das Internet der Dinge (IoT) wird die mobile Vernetzung revolutionieren, indem es Alltagsgegenstände mit dem Internet verbindet. Proof-of-Concept (PoC) spielt eine entscheidende Rolle für die sichere und effiziente Kommunikation zwischen IoT-Geräten. So nutzen beispielsweise Smart-Home-Ökosysteme, industrielle IoT-Systeme und vernetzte Gesundheitsgeräte PoC, um einen sicheren und zuverlässigen Datenaustausch zu gewährleisten.

Blick in die Zukunft: Der Weg zur Adoption

Der Weg zur breiten Akzeptanz von Konnektivitätsnachweisen in dezentralen Mobilfunknetzen ist mit Chancen und Herausforderungen verbunden. Hier sind einige Schlüsselfaktoren, die die Zukunft prägen werden:

Regulatorische Rahmenbedingungen: Mit dem Wachstum dezentraler Netzwerke müssen sich auch die regulatorischen Rahmenbedingungen weiterentwickeln, um diesen neuen Technologien gerecht zu werden. Klare und förderliche Regulierungen, die Innovationen unterstützen und gleichzeitig Sicherheit und Datenschutz gewährleisten, sind für eine breite Akzeptanz unerlässlich.

In einer Zeit, in der digitale Spuren ebenso allgegenwärtig sind wie physische, ist die Suche nach einer sicheren und gleichzeitig komfortablen Authentifizierung von größter Bedeutung. Traditionelle Methoden wie Passwörter und Biometrie sind zwar effektiv, bieten aber oft nicht das optimale Gleichgewicht zwischen Sicherheit und Benutzerfreundlichkeit. Hier kommt „Proof Without Identity“ ins Spiel – ein faszinierendes Konzept, das die Art und Weise, wie wir uns im digitalen Raum authentifizieren, revolutionieren soll.

Das Wesen des Beweises ohne Identität

Im Kern zielt Proof Without Identity darauf ab, die Identität eines Nutzers zu verifizieren, ohne sie mit einem persönlichen oder sensiblen Profil zu verknüpfen. Dieser Ansatz verlagert den Fokus von persönlichen Identifikationsmerkmalen auf etwas Abstrakteres und Dynamischeres und stellt so sicher, dass das Wesen der Identität flexibel und ungebunden bleibt.

Stellen Sie sich vor, Sie könnten sich in Ihre Banking-App einloggen, ohne sich an ein Passwort erinnern oder einen Fingerabdruckscan durchführen zu müssen. Stattdessen würden Sie an einer kurzen, interaktiven Herausforderung teilnehmen, die Ihre Identität in einigen für Sie in diesem Moment einzigartigen Schritten bestätigt. Diese Schritte könnten das Lösen von Rätseln, das Beantworten von allgemeinen Fragen oder sogar die Teilnahme an einer einfachen Echtzeit-Herausforderung umfassen, die nur Sie in Ihrer aktuellen Situation lösen können.

Das technologische Rückgrat

Die Grundlage von Proof Without Identity bilden fortschrittliche kryptografische Verfahren und Algorithmen des maschinellen Lernens. Diese Technologien ermöglichen die Erstellung dynamischer, nicht identifizierbarer Token, die als Identitätsnachweis dienen.

Kryptografische Techniken

Kryptographie bildet die Grundlage dieses Konzepts. Mithilfe von Zero-Knowledge-Beweisen lässt sich beispielsweise die Identität verifizieren, ohne persönliche Daten preiszugeben. Zero-Knowledge-Beweise ermöglichen es einer Partei, einer anderen die Wahrheit einer bestimmten Aussage zu beweisen, ohne dabei weitere Informationen preiszugeben.

Algorithmen des maschinellen Lernens

Maschinelles Lernen spielt eine entscheidende Rolle bei der Entwicklung der dynamischen Herausforderungen, die den Kern von „Proof Without Identity“ bilden. Algorithmen analysieren Verhaltensmuster von Nutzern, um personalisierte Herausforderungen zu erstellen, die für Angreifer schwer zu replizieren sind. Das bedeutet: Selbst wenn es jemandem gelingt, die erste Herausforderung zu umgehen, werden die nachfolgenden Herausforderungen auf die individuellen Verhaltensmuster des Nutzers zugeschnitten, wodurch unbefugter Zugriff nahezu unmöglich wird.

Vorteile des Nachweises ohne Identität

Verbesserter Datenschutz

Einer der größten Vorteile von Proof Without Identity ist die deutliche Verbesserung des Datenschutzes. Herkömmliche Authentifizierungsmethoden erfordern oft die Erfassung und Speicherung personenbezogener Daten, die für Cyberkriminelle eine wahre Goldgrube darstellen können. Proof Without Identity minimiert dieses Risiko, da die Erhebung solcher Daten überflüssig wird.

Verbesserte Sicherheit

Auch im Bereich Sicherheit überzeugt Proof Without Identity. Da es nicht auf statischen Identifikatoren basiert, ist es für Angreifer deutlich schwieriger, den Verifizierungsprozess vorherzusagen oder zu kopieren. Selbst wenn ein Token oder eine Challenge kompromittiert wird, kann er/sie schnell ungültig gemacht und neu generiert werden, wodurch das Zeitfenster für Angreifer deutlich verringert wird.

Benutzererfahrung

Für die Nutzer wird das Erlebnis optimiert und ansprechender. Die dynamische Natur der Herausforderungen sorgt dafür, dass der Prozess interessant und individuell bleibt, im Gegensatz zur eintönigen Natur von Passwörtern und Biometrie.

Anwendungen in der Praxis

Finanzdienstleistungen

Im Finanzsektor, wo es um extrem hohe Risiken geht, könnte Proof Without Identity den sicheren Kontozugriff revolutionieren. Durch den Wegfall von Passwörtern und die Reduzierung des Bedarfs an biometrischen Daten können Banken und Finanzinstitute ein sichereres und benutzerfreundlicheres Erlebnis bieten.

Gesundheitspflege

Gesundheitssysteme verarbeiten riesige Mengen sensibler Daten und sind daher besonders anfällig für Cyberangriffe. Proof Without Identity bietet eine robuste Sicherheitsebene, die Patientendaten schützt und gleichzeitig den Zugriff für berechtigte Nutzer komfortabel gestaltet.

Regierungsdienste

Behördendienste benötigen häufig sicheren Zugriff auf eine Vielzahl sensibler Informationen. Die Implementierung von „Nachweis ohne Identität“ könnte diese Dienste vor Sicherheitslücken schützen und gleichzeitig das Vertrauen der Bürgerinnen und Bürger, die sie nutzen, erhalten.

Die zukünftige Landschaft

Da sich Proof Without Identity stetig weiterentwickelt, dürfte sich die Integration in verschiedene Branchen beschleunigen. Die Technologie steckt zwar noch in den Kinderschuhen, birgt aber enormes Potenzial. Forscher und Entwickler arbeiten bereits an Möglichkeiten, das Konzept noch benutzerfreundlicher und nahtloser zu gestalten.

Die zukünftige Landschaft wird voraussichtlich einen Eckpfeiler sicherer digitaler Interaktionen mit dem Nachweis ohne Identität als Motor für Innovationen in verschiedenen Bereichen sehen. Im Zuge dieser Entwicklung wird das Gleichgewicht zwischen Sicherheit und Komfort immer differenzierter, wobei der Nachweis ohne Identität eine Vorreiterrolle einnimmt.

Im zweiten Teil unserer Betrachtung von „Authentifizierung ohne Identität“ werden wir die praktischen Anwendungen, Herausforderungen und Zukunftspotenziale dieses bahnbrechenden Konzepts genauer untersuchen. Wir werden außerdem erörtern, wie Unternehmen und Privatpersonen dieses neue Authentifizierungsparadigma nutzen und davon profitieren können.

Implementierung eines Beweises ohne Identität

Adoptionsstrategien

Der Weg zur Einführung von Proof Without Identity beginnt mit dem Verständnis der Vorteile und der Überwindung anfänglicher Hürden. So können Unternehmen diese Technologie in ihre Systeme integrieren:

Pilotprogramme

Die Durchführung von Pilotprojekten ermöglicht es Unternehmen, die Möglichkeiten auszuloten, ohne sich gleich flächendeckend zu engagieren. Diese Projekte helfen, etwaige Probleme zu erkennen und den Implementierungsprozess vor einer breiteren Einführung zu optimieren.

Kooperationen

Die Zusammenarbeit mit Technologieanbietern, die auf kryptografische Lösungen und maschinelles Lernen spezialisiert sind, kann wertvolles Fachwissen liefern. Solche Partnerschaften können den Integrationsprozess optimieren und sicherstellen, dass die Technologie den spezifischen Anforderungen des Unternehmens entspricht.

Benutzerschulung

Es ist entscheidend, die Nutzer über die neue Authentifizierungsmethode aufzuklären. Eine klare Kommunikation darüber, wie „Proof Without Identity“ funktioniert und welche Vorteile sie bietet, kann den Übergang erleichtern und Vertrauen schaffen.

Herausforderungen und Überlegungen

Technische Herausforderungen

Obwohl der Beweis ohne Identität zahlreiche Vorteile bietet, birgt er auch einige technische Herausforderungen:

Skalierbarkeit

Es stellt eine erhebliche Herausforderung dar, sicherzustellen, dass das System eine große Anzahl von Benutzern bewältigen kann, ohne Kompromisse bei Sicherheit oder Leistung einzugehen. Dies erfordert eine robuste Infrastruktur und kontinuierliche Optimierung.

Integration

Die Integration dieses neuen Systems in die bestehende Infrastruktur kann komplex sein. Sie erfordert eine sorgfältige Planung, um Kompatibilität und einen reibungslosen Betrieb zu gewährleisten.

Einhaltung gesetzlicher Bestimmungen

Die Datenschutzbestimmungen variieren je nach Region. Für die Akzeptanz von Proof Without Identity ist es daher entscheidend, dass das System diese Bestimmungen einhält.

Benutzerakzeptanz

Das Konzept ist zwar vielversprechend, doch die Akzeptanz bei den Nutzern kann eine Hürde darstellen. Menschen sind oft resistent gegen Veränderungen, insbesondere wenn es um neue und ungewohnte Prozesse geht. Ein intuitives System mit klaren Vorteilen kann diese Bedenken ausräumen.

Zukunftspotenzial

Über die Authentifizierung hinaus

Die Prinzipien des identitätslosen Nachweises gehen über die reine Authentifizierung hinaus. Sie lassen sich auf verschiedene Bereiche anwenden, in denen sichere und datenschutzkonforme Interaktionen von entscheidender Bedeutung sind. So könnte sich das weiterentwickeln:

Sichere Kommunikation

Proof Without Identity kann sichere Kommunikationsplattformen verbessern, indem es die Vertraulichkeit von Gesprächen gewährleistet, ohne die Identität der Teilnehmer preiszugeben. Dies könnte sichere Messaging-Apps und verschlüsselte Kommunikation revolutionieren.

Datenaustausch

In Bereichen wie Forschung und Gesundheitswesen ist ein sicherer Datenaustausch unerlässlich. Proof Without Identity kann dies erleichtern, indem es den Datenzugriff ermöglicht, ohne persönliche Identifikationsmerkmale preiszugeben, und so Sicherheit und Zusammenarbeit in Einklang bringt.

Digitales Identitätsmanagement

Herkömmliche digitale Identitätsverwaltung basiert häufig auf einer zentralen Datenbank mit persönlichen Informationen. Proof Without Identity bietet einen dezentralen Ansatz, der das Risiko großflächiger Datenpannen reduziert und Einzelpersonen mehr Kontrolle über ihre digitale Präsenz gibt.

Innovation und Wachstum

Mit zunehmender Reife der Technologie werden voraussichtlich neue Innovationen entstehen, die auf den Kernprinzipien des identitätslosen Beweisverfahrens aufbauen. Dazu könnten ausgefeiltere kryptografische Verfahren, fortschrittliche Algorithmen des maschinellen Lernens und neue Wege gehören, den Prozess für die Nutzer nahtlos und ansprechend zu gestalten.

Die Zukunft annehmen

Für Unternehmen und Privatpersonen bedeutet die Nutzung von „Beweis ohne Identität“, offen für Veränderungen zu sein und bereit, in neue Technologien zu investieren. Auch wenn der Übergang Herausforderungen mit sich bringen mag, sind die langfristigen Vorteile in puncto Sicherheit und Datenschutz erheblich.

Für Unternehmen

Unternehmen, die Proof Without Identity frühzeitig einführen, können sich durch ein sichereres und benutzerfreundlicheres Authentifizierungsverfahren einen Wettbewerbsvorteil verschaffen. Dies stärkt das Kundenvertrauen und die Kundenbindung und fördert langfristiges Wachstum.

Für Einzelpersonen

Für Einzelpersonen bedeutet die Nutzung von „Proof Without Identity“ mehr Kontrolle über ihre persönlichen Daten und ein sichereres digitales Erlebnis. Dieser Wandel kann dazu beitragen, die Risiken herkömmlicher Authentifizierungsmethoden zu minimieren.

Abschluss

Der Nachweis ohne Identität stellt einen bedeutenden Fortschritt im Bereich der digitalen Sicherheit und des Datenschutzes dar. Obwohl sich die Technologie noch in der Entwicklung befindet, ist ihr Potenzial, die Art und Weise, wie wir uns in der digitalen Welt authentifizieren, grundlegend zu verändern, immens. Indem wir die Prinzipien, Vorteile, Herausforderungen und Zukunftsmöglichkeiten dieses Konzepts verstehen, können wir uns besser auf eine sicherere und datenschutzfreundlichere digitale Zukunft vorbereiten.

Während wir die Beweisführung ohne Identität weiter erforschen und implementieren, rücken wir einer Welt näher, in der digitale Interaktionen sicher, komfortabel und datenschutzkonform sind. Diese Reise hat gerade erst begonnen, und ihr Potenzial ist ebenso vielversprechend wie transformativ.

Maximierung der Empfehlungsprovisionen auf Bitcoin-nativen Perpetual-Börsen – Strategien für den Erf

Blockchain-Gewinnpotenzial Die digitale Goldgräberzeit meistern